La version 4 de OpenIDM est disponible depuis fin janvier 2016 (cf. les Release Notes).

Cette nouvelle version apporte son lot de changements, qui améliorent encore un peu le produit. On peut notamment citer des nouveautés du côté de l'interface d'administration :

- une nouvelle page d'accueil / dashBoard plus complète

- la possibilité de paramétrer les méthodes d'authentification, l'audit, l'e-mail, le self-service

- la définition des objets, et leur paramétrage dans l'interface (on peut désormais "construire" l'interface d'administration facilement.

Du côté du "moteur", cette version apporte :

- la gestion du multi-comptes, via des "link qualifier"

- la gestion des relations entre objets (par exemple une relation manager / subordonné)

Autre nouveauté (a priori) : il faut définir un schéma pour les objets managés. Jusqu'à la version 3.1, on pouvait définir dans le fichier managed.json un objet, et lui ajouter n'importe quel attribut. Ceci ne semble plus être le cas en version 4. Du coup le schéma est plus strict, et dans le mapping on a également la liste des attributs des objets (et plus uniquement les attributs des ressources).

Voyons les quelques nouveautés

Dashboard

La page d'accueil / dashboard présente plusieurs sections :

- Quick start : on y retrouve des raccourcis vers des actions courantes (gestions des rôles, des utilisateurs, paramétrage)

- Etat de la dernière réconciliation

- Etat du système

- Liste des ressources, objets managés et mappings

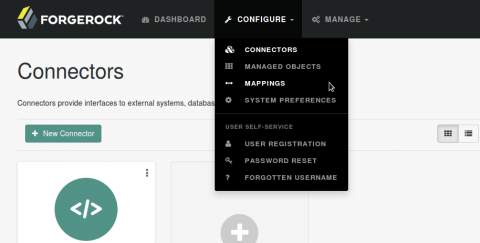

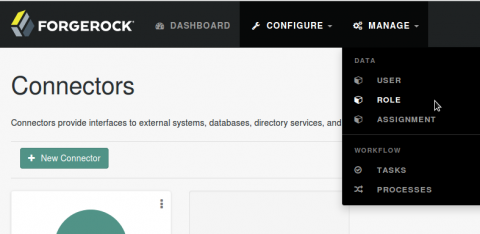

Dans le bandeau de menu, on a 3 options principales : Dashboard, Configure (configuration de la plate-forme), Manage (gestion des objets).

Le menu de configuration n'est disponible que pour les utilisateurs avec le rôle openidm-admin.

Configuration

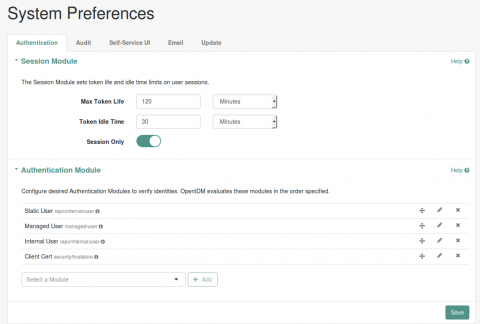

Dans cette partie, on trouve désormais des paramétrages qui n'étaient faisables que via les fichiers json dans la version 3.1, par exemple le paramétrage des modes d'authentification (PassThrough, internal, managed) :

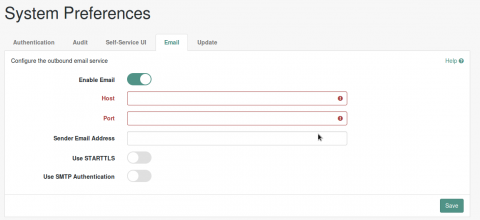

Ou encore le paramétrage de la messagerie

Configuration des mappings

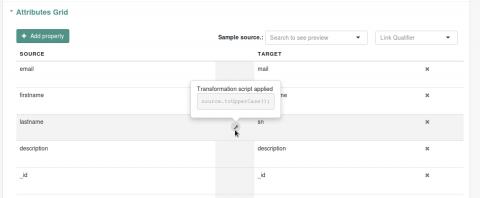

La configuration des mappings a un peu évolué. On retrouve la grille de correspondance, mais les transformations et les valeurs par défaut sont affichées différemment : entre parenthèses pour les valeurs par défaut, et avec une icône pour signaler les transformations

Définition du schéma des objets managés

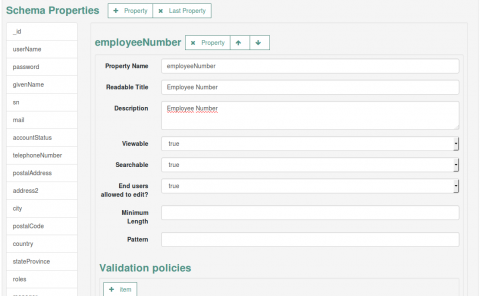

A la différence de la version 3, les objets managés ont maintenant un écran de paramétrage du schéma, qui sert également à gérer l'affichage sur l'écran

L'attribut "Viewable" par exemple permet d'afficher l'attribut dans l'écran de détail. L'attribut "Searchable" permet d'ajouter le champ dans l'écran de recherche (la grille). On peut aussi positionner l'attribut avec les flêches pour le monter ou le descendre dans l'écran.

Conclusion rapide

Après quelques minutes, on retrouve vite ses marques si on est habitué à OpenIDM 3.1, mais on découvre aussi des nouveautés bien intéressantes.

Reste à tester plus en détail les relations entre objets, ou encore la gestion des comptes multiples ainsi que la gestion des rôles de provisionnement, qui semble améliorée et simplifiée.

Synchroniser les password policies de OpenDJ avec OpenIDM

Bonjour,

Je cherche un moyen d'appliquer une password policy définie sur OpenDJ à un password que l'on (par exemple) voudrait mettre à jour via la webui du self-service PasswordReset fournie par OpenIDM, sais-tu comment faire ca ?

En d'autres termes :

Nous avons un LDAP (OpenDJ) et un openIDM qui sont exploités de la manière suivante :

- LDAP (OpenDJ) : Pour l'authentification d'une appli maison (qui s'appuie sur un le LDAP de OpenDJ). Cet OpenDJ possède ses propres password policies (subentry based). Ce sont celles-ci (Password policies) que nous voudrions appliquer via OpenIDM.

Lorsque qu'un user est créé via cette appli maison (elle ne permet que la création, pas d'update d'attributs) le password est confronté à la password policy de cet OpenDJ....

- Self-service (passordReset) OpenIDM : Qui permet aux utilisateurs de l'appli maison de gérer eux-meme leur password (la mise à jour de leur password principalement). L'appli maison ne permet pas cette mise à jour via son interface, nous contournons donc ce problème avec le self-service de OpenIDM.

Par exemple :

-> Un user qui voudrait mettre à jour son password en passant par la webui passwordReset devrait etre contraint de respecter la password policy déclarée sur OpenDJ....

J'ai essayé d'etre clair, tous cela reste assez nouveau pour moi, n'hésite pas à me demander des précisions si besoin.

Merci !